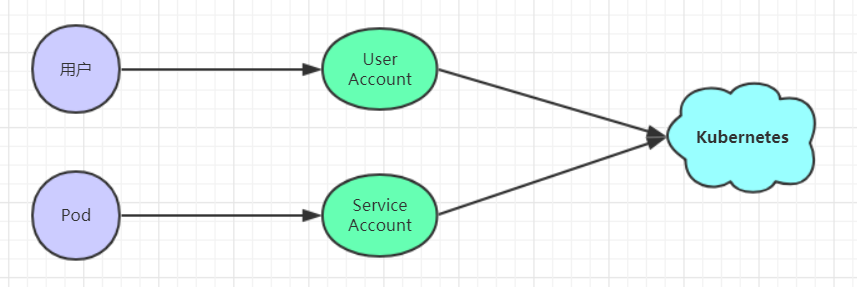

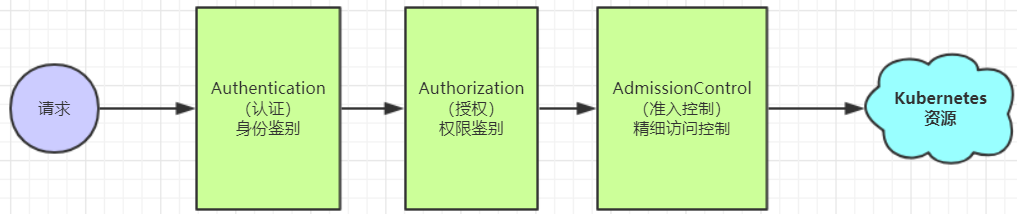

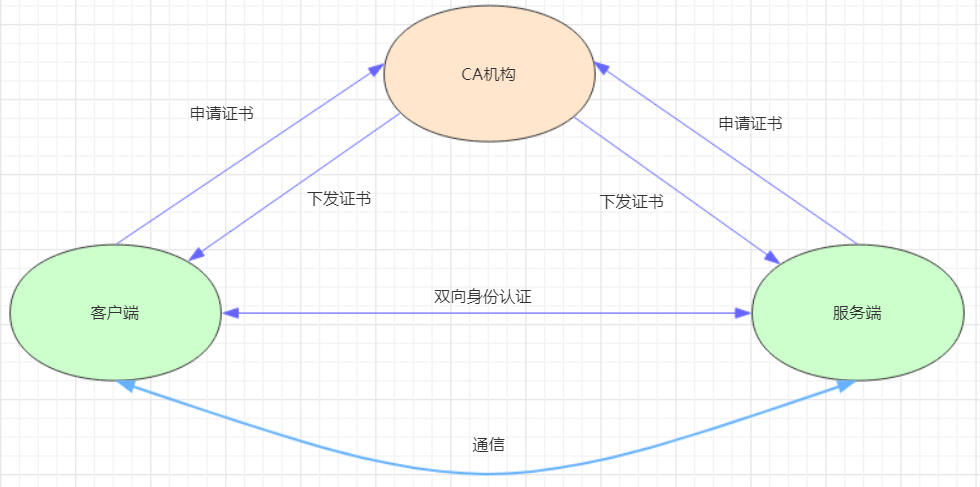

先说一下原理,连接上校园网设备之后只要不进行认证,大部分的流量只要是经过校园网设备都会拦截之后给客户端重定向到一个认证页面(本文封面),让其进行认证。不进行认证的小部分流量比如说是dhcp、dns都不会进行拦截重定向,dhcp要进行分配ip,刚连接的设备需要通过这个dhcp才可以拿到自己的ip地址,dns是域名解析服务也不会拦截。他们的端口分别是DHCP(UDP/67服务端、UDP/68客户端)、DNS(UDP/53),目前只发现了这两个服务的端口是不被拦截的。我们可以通过这些端口来绕过流量的拦截。例如使用虚拟专用网络、虚拟隧道等技术来实现绕过拦截。

干!!!

软件介绍

本文服务端使用V2ray软件进行绕过,项目地址以及文档地址如下:

项目地址:https://github.com/v2fly/v2ray-core

客户端为了方便采用V2rayN和服务端进行链接,项目地址如下:

项目地址:https://github.com/2dust/v2rayN

部署搭建

我们在服务端部署一下v2ray,如何去下载这里不多讲解,部署方式如下

# 下载

[root@dj1 work]# wget https://github.com/v2fly/v2ray-core/releases/download/v5.3.0/v2ray-linux-64.zip

100%[==============================================================================================>] 11,706,579 3.22MB/s in 3.5s

# 解压

[root@dj1 work]# unzip v2ray-linux-64.zip

Archive: v2ray-linux-64.zip

inflating: config.json

inflating: geosite.dat

inflating: geoip-only-cn-private.dat

creating: systemd/

creating: systemd/system/

inflating: systemd/system/v2ray.service

inflating: systemd/system/v2ray@.service

inflating: vpoint_socks_vmess.json

inflating: geoip.dat

inflating: v2ray

inflating: vpoint_vmess_freedom.json

# 配置

[root@dj1 work]# mv config.json config.json.bak

[root@dj1 work]# vim config.json

# 配置如下

{

"inbounds": [

{

"port": 53, // 服务器监听端口

"protocol": "vmess",

"settings": {

"clients": [

{

"id": "0297a6ed-9152-4ad1-a80a-b248a9c4d3ad"

}

]

},

"streamSettings": {

"network": "mkcp", //此处的 mkcp 也可写成 kcp,两种写法是起同样的效果

"kcpSettings": {

"uplinkCapacity": 5,

"downlinkCapacity": 100,

"congestion": true,

"header": {

"type": "none"

}

}

}

}

],

"outbounds": [

{

"protocol": "freedom"

}

]

}

# 运行v2ray,这里采用screen工具放在后台运行.

[root@dj1 work]# screen -S V2

[root@dj1 work]# ./v2ray run

V2Ray 5.3.0 (V2Fly, a community-driven edition of V2Ray.) Custom (go1.20 linux/amd64)

A unified platform for anti-censorship.

2023/03/17 13:02:30 Using default config: /root/work/config.json

2023/03/17 13:02:30 [Warning] V2Ray 5.3.0 started

# ctrl + a + d

[detached from 81853.V2]这里就配置好了,我这里用的是V2ray的VMess协议端口用的是dns的53端口关于VMess的配置文档可以在V2ray的文档中找到这里不多做解释,clients中的id算是链接的token,需要记住,这个id不能随便写,需要通过特殊的算法生成可以直接使用v2rayn来生成 这里也多做讲解。

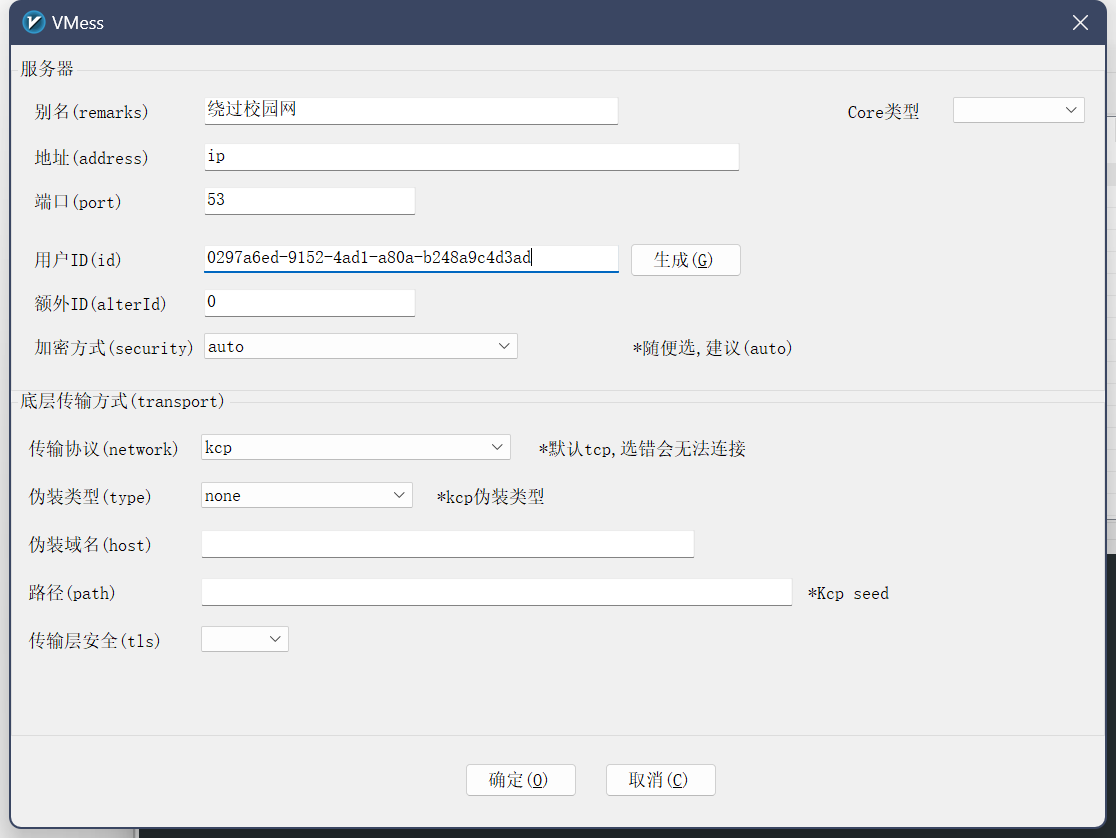

客户端链接

下载方式这里不细说了,去github中的版本列表中都有。下载好之后打开软件,在左上角服务器-》添加VMess服务器中配置,配置如下

地址填写自己的服务器地址,用户id这里可以直接生成,需要和服务端一样。协议选择kcp即可。

配置好之后"右键左下角的v2ray的图标选择路由-》全局"。之后再设置一下代理"右键右下角图标-》系统代理-》自动配置系统代理"。

连接上校园网之后就会发现不会再跳转到认证页面。实际上网的速度和服务器的网络规格挂钩。不是用校园网的时候建议关闭代理不然数据会一直走代理会出现限速的现象可以通过"右键右下角图标-》系统代理-》清除系统代理"来解决。

]]>